Średniowieczna nordycka hafgufa i starożytny grecki aspidochelon to to samo zwierzę. I żyje do dziś

4 marca 2023, 09:35Z XIII-wiecznego norweskiego tekstu edukacyjnego „Lustro królów” (Konungs skuggsjá) dowiadujemy się, jak polowała hafgufa, zamieszkująca wody wokół Islandii. Podobieństwo do hafgufy wykazuje aspidochelon, często opisywany w literaturze średniowiecznej, o którego istnieniu po raz pierwszy donosi wczesnochrześcijański (II w.) „Fizjolog”, pierwowzór średniowiecznych bestiariuszy. Australijscy naukowcy poinformowali, że wiedzą, czym jest hafgufa i aspidochelon. Co ciekawe, opisy sprzed wieków zgadzają się z odkryciami, których nauka dokonała dopiero ostatnio

Uczeni odtworzyli błękit egipski, najstarszy syntetyczny pigment w historii ludzkości

3 czerwca 2025, 11:11Amerykańscy naukowcy odtworzyli recepturę, a raczej receptury, błękitu egipskiego. Ten najstarszy syntetyczny pigment był niezwykle ceniony w świecie starożytnym. Był używany jako zamiennik kosztownych materiałów jak turkus czy lapis lazuli i używany przez tysiące lat wykorzystywano go do malowania drewna, kamienia czy kartonażu. Do epoki oświecenia wiedza o jego wytwarzaniu zaginęła.

Cyfrowy obraz reagujący na nastrój

4 sierpnia 2006, 11:09Amerykańscy i brytyjscy naukowcy opracowali dzieło sztuki, które reaguje na emocje oglądającej je osoby. Specjalne oprogramowanie odczytuje wskazówki z twarzy i dostosowuje do nich parametry cyfrowego obrazu (kolor i "pociągnięcia pędzla").

Złapano wieloryba z utkwioną w ciele strzałą z XIX w.

13 czerwca 2007, 10:01W ciele złapanego w zeszłym miesiącu u wybrzeży Alaski 50-tonowego wieloryba grenlandzkiego (Balaena mysticetus) znaleziono fragmenty broni używanej w XIX wieku przez polujących na walenie zawodowych myśliwych. Oznacza to, że ssak może mieć ponad 100 lat. Naukowcy szacują jego wiek na 115-130 lat. W momencie zranienia musiał mieć co najmniej rok, ponieważ wielorybnicy nie polowali na młode.

Doktor Szympans

27 grudnia 2007, 08:47Ugandyjscy i francuscy naukowcy sądzą, że wykorzystanie zdolności szympansów do leczenia chorób różnymi roślinami może pomóc ludziom w opracowaniu nowych medykamentów.

Coraz więcej ludzi źle ocenia wagę

14 lipca 2008, 10:26Zgodnie z danymi opublikowanymi na łamach British Medical Journal, mimo ogólnoświatowej epidemii otyłości, ludzie nie potrafią prawidłowo ocenić swojej masy ciała.

Zaszkodziła im susza?

8 grudnia 2008, 12:05W jaskini Soreq w pobliżu Jerozolimy znaleziono dowody, które wskazują, że powodem upadku Imperium Rzymskiego i Bizancjum były zmiany klimatyczne (Quaternary Research).

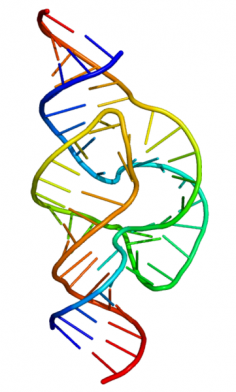

Synteza RNA jak... robienie sufletu

15 maja 2009, 10:58Zwolennicy teorii "świata RNA", mówiącej o tym, iż nośnikiem materiału genetycznego i jednocześnie aparatem enzymatycznym pierwszych form życia na Ziemi było właśnie RNA, mają powody do satysfakcji. Na łamach czasopisma Nature pojawiła się publikacja udowadniająca możliwość spontanicznej syntezy prekursorów tego związku.

Palący po przebudzeniu ryzykują bardziej

4 grudnia 2009, 11:38Ludzie, którzy palą wkrótce po przebudzeniu, mają znacznie wyższy poziom kotyniny, czyli metabolitu nikotyny, niż osoby sięgające po papierosa później, np. po śniadaniu. Co więcej, dzieje się tak bez względu na liczbę wypalonych papierosów (Cancer Epidemiology, Biomarkers & Prevention).

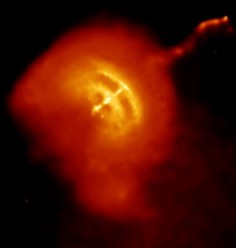

Impuls szybszy niż światło

27 czerwca 2010, 09:41Prędkość nadświetlna jest nieosiągalna dla materii, energii oraz informacji. Zatem czy coś może wędrować szybciej niż światło? Okazuje się, że tak: impuls. Zaskakujące doświadczenie dwóch astrofizyków otwiera całkiem nowe pole badań dla nauki.